您当前的位置:首页>论文资料>WSN中源节点隐私保护协议研究

内容简介

数字热本与率用

数字热本与率用WSN中源节点隐私保护协议研究

孙美松

(重庆邮电大学计算机科学与技术学院重庆400065)

应用研究

摘要:无线传感器网络被广泛应(wirelexs sensor network,WSN)用于军事残场、环境监测等外部环境比较感劣额域。又因为无线传感器网络侬赖于无线通信,WSN节点资源受限,所以WSN安全问题相当突出。本文关注的是WSN中住置隐私保护同题,其中对源位置意私保护进行了重点研究。文章首先对WSN的隐私保护同题进行了简单分类介绍,接着总结介绍了几种典型的源节点跨私保护方案,最后对评价源节点位置隐私保护协议有效性的协议度量标准进行了归纳总结

关键词:无线传感器网络源住置跨私保护协议度量标准

中图分类号:TP393.08

1WSNs隐私保护问题分类

文献标识码:A

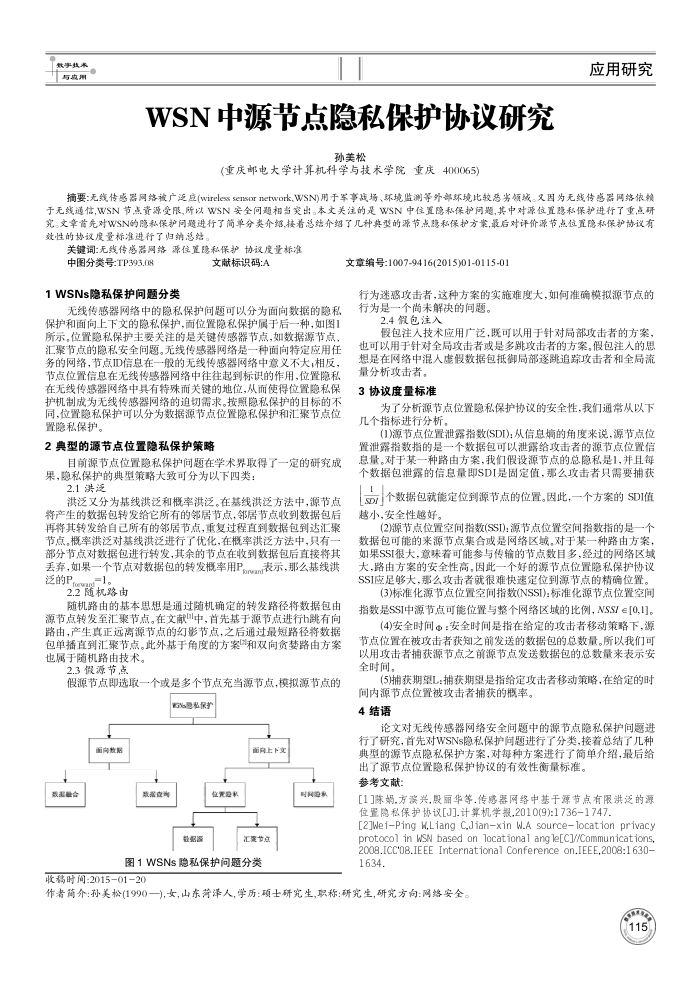

无线传感器网络中的隐私保护间题可以分为面向数据的隐私保护和面向上下文的隐私保护,面位置隐私保护属于后一种,如图1 所示,位置隐私保护主要关注的是关键传感器节点,如数据源节点、汇聚节点的隐私安全问题。无线传感器网络是一种面向特定应用任务的网络,节点加信息在一般的无线传感器网络中意义不大;相反节点位置信息在无线传感器网络中往往起到标识的作用,位置隐私在无线传感器网络中具有特殊而关键的地位,从而使得位置隐私保护机制成为无线传感器网络的迫切需求。按照隐私保护的目标的不同,位置隐私保护可以分为数据源节点位置隐私保护和汇聚节点位置隐私保护。

2典型的源节点位置隐私保护策略

目前源节点位置隐私保护问题在学术界取得了一定的研究成果,隐私保护的典型策略大致可分为以下四类:

2.1洪泛

洪泛又分为基线洪泛和概率洪泛。在基线洪泛方法中,源节点将产生的数据包转发给它所有的邻居节点,邻居节点收到数据包后再将其转发给自已所有的邻居节点,重复过程直到数据包到达汇聚节点。概率洪泛对基线洪泛进行了优化,在概率洪泛方法中,只有一部分节点对数据包进行转发,其余的节点在收到数据包后直接将其丢弃,如果一个节点对数据包的转发概率用Pw表示,那么基线洪

泛的Pe

。

2.2随机路由

随机路由的基本思想是通过随机确定的转发路径将数据包由源节点转发至汇聚节点。在文献中,首先基于源节点进行h跳有向路由,产生真正远离源节点的幻影节点,之后通过最短路径将数据包单插直到汇聚节点。此外基于角度的方案和双向贪婪路由方案也属于随机路由技术。

2.3假源节点

假源节点即选取一个或是多个节点充当源节点,模拟源节点的

G%器我保护

面向数据

款量融合

激变询

股据图

位置总*

面向上下文

时学表

汇节点

图1WSNs隐私保护问题分类

收稿时间:201501-20

文章缩号:1007-9416(2015)01-0115-0)

行为迷恶攻击者,这种方案的实施难度大,如何准确模拟源节点的行为是一个尚未解决的问题。

2.4假包注入

假包注入技术应用广泛,既可以用于针对局部改击者的方案,也可以用于针对全局攻击者或是多跳攻击者的方案。假包注入的思想是在网络中混人虚假数据包抵御局部逐跳追踪攻击者和全局流

量分析攻击者。 3协议度量标准

为了分析源节点位置隐私保护协议的安全性,我们通常从以下几个指标进行分析。

(1)源节点位置泄露指数(SDI):从信息摘的角度来说,源节点位置泄露指数指的是一个数据包可以泄露给攻击者的源节点位置信息量。对于某一种路由方案,我们假设源节点的总隐私是1,并且每个数据包泄露的信息量即SDI是固定值,那么攻击者只需要捕获[SDI]个数据包就能定位到源节点的位置。因此,一个方案的SDI值越小,安全性越好。

(2)源节点位置空间指数(SSI):源节点位置空间指数指的是一个数据包可能的来源节点集合或是网络区域。对于某一种路由方案,如果SSI很大,意味着可能参与传输的节点数目多,经过的网络区域大,路由方案的安全性高。因此一个好的源节点位置隐私保护协议 SSI应足够大,那么攻击者就很难快速定位到源节点的精确位置。

(3)标准化源节点位置空间指数(NSSI):标准化源节点位置空间指数是SSI中源节点可能位置与整个网络区域的比例,NSSIe[0,1]。

(4)安全时间Φ:安全时间是指在给定的攻击者移动策略下,源节点位置在被攻击者获知之前发送的数据包的总数量。所以我们可以用攻击者捕获源节点之前源节点发送数据包的总数量来表示安全时间。

(5)捕获期望L:捕获期望是指给定攻击者移动策略,在给定的时

间内源节点位置被攻击者捕获的概率。 4结语

论文对无线传感器网络安全问题中的源节点隐私保护问愿进行了研究,首先对WSNs隐私保护间题进行了分类,接着总结了儿种典型的源节点隐私保护方案,对每种方案进行了简单介绍,最后给

出了源节点位置隐私保护协议的有效性衡量标准。参考文献:

[1]陈竭.方滨兴.殷丽华等.传感器网络中基于源节点有限洪泛的源位置隐私保护协议[J].计算机学报,2010(9):1736-1747.

[2JweiPing K,Liang C,Jianxin w.A sourcelocation privacy protoco1 in wSN based on locationa1 ang le[CJ/Communications, 2008.ICC'08.IEEE Internationa1 Conference on.IEEE,2008:1 630-1634.

作者简介:孙美松(1990一),女,山东菏泽人,学历:项士研究生,职称:研究生,研究方向:网络安全。

115

上一章:OTN和PTN的联合组网研究

下一章:Oracle索引分析与查询优化